AWS เป็นแพลตฟอร์มการประมวลผลออนไลน์ ดังนั้นจึงเป็นเรื่องธรรมดาที่ความปลอดภัยจะกลายเป็นข้อกังวลหลักประการหนึ่งของนักพัฒนาและผู้เชี่ยวชาญด้านไอที เพื่อสนองความต้องการนี้ของผู้ใช้ AWS ได้ขจัดแนวทางปฏิบัติแบบดั้งเดิมของการเข้ารหัสค่าภายในโค้ดอย่างหนักโดยการแนะนำ “ผู้จัดการความลับ AWS”

โครงร่างด่วน

บทความนี้นำเสนอข้อมูลเกี่ยวกับประเด็นต่อไปนี้:

AWS Secret Manager คืออะไร

AWS Secret Manager โดดเด่นในเรื่องความสามารถในการปกป้องและรักษาความปลอดภัยข้อมูลที่ละเอียดอ่อนของทรัพยากร เช่น โทเค็น OAuth ข้อมูลรับรองฐานข้อมูล คีย์ API ฯลฯ ข้อมูลที่เป็นความลับดังกล่าวจะถูกจัดเก็บไว้ในรูปแบบการเข้ารหัสที่เรียกว่า “ความลับ” . Secret Manager ช่วยให้มั่นใจได้ว่าข้อมูลที่เป็นความลับทั้งหมดของผู้ใช้ได้รับการเข้ารหัสและเข้าถึงได้โดยหน่วยงานที่ได้รับอนุญาตเท่านั้น ข้อมูลลับเหล่านี้สามารถเข้าถึงและแก้ไขได้โดยใช้ AWS Console หรือ CLI

จะสร้างและแก้ไขความลับใน AWS Secret Manager โดยใช้ CLI ได้อย่างไร

AWS Secret Manager อนุญาตให้ผู้ใช้ควบคุมการตรวจสอบสิทธิ์และการจัดการการเข้าถึง นอกเหนือจากการจัดเก็บและเรียกค้นข้อมูลลับแล้ว ผู้ใช้สามารถกำหนดเวลาการหมุนเวียนข้อมูลลับที่แทนที่ข้อมูลลับระยะยาวด้วยข้อมูลในระยะสั้นได้ สิ่งนี้นำไปสู่มาตรการรักษาความปลอดภัยที่ดีขึ้นของแอปพลิเคชัน และป้องกันไม่ให้ใครก็ตามที่อาจประนีประนอมฟังก์ชันการทำงานได้

Amazon Web Service เป็นแพลตฟอร์มที่ออกแบบมาอย่างดีและปลอดภัย ซึ่งมุ่งมั่นที่จะมอบสิ่งอำนวยความสะดวกและทรัพยากรที่ดีที่สุดให้กับผู้ใช้ ในบล็อกนี้ เราจะเรียนรู้เกี่ยวกับการปรับใช้วิธีการต่อไปนี้ด้วยความลับโดยใช้ AWS CLI:

- วิธีที่ 1: สร้างความลับ

- วิธีที่ 2: อัปเดตค่าของข้อมูลลับ

- วิธีที่ 3: แก้ไขคำอธิบาย

- วิธีที่ 4: เปลี่ยนคีย์การเข้ารหัส

- วิธีที่ 5: ลบความลับ

- วิธีที่ 6: กู้คืนความลับ

- วิธีที่ 7: แท็กความลับ

- วิธีที่ 8: กรองความลับ

- วิธีที่ 9: ทำซ้ำความลับ

เรียนรู้เพิ่มเติมเกี่ยวกับการแก้ไขข้อมูลลับโดยใช้คอนโซล AWS โดยอ้างอิงจากบทความนี้: “วิธีแก้ไขความลับด้วย AWS Secret Manager โดยใช้คอนโซล AWS” .

วิธีที่ 1: สร้างข้อมูลลับใน IAM โดยใช้ AWS CLI

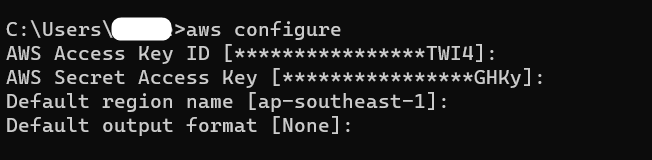

ถึง สร้างความลับ ใน AWS Secret Manager เข้าสู่ระบบ บัญชี AWS โดยใช้คำสั่งต่อไปนี้:

aws กำหนดค่า

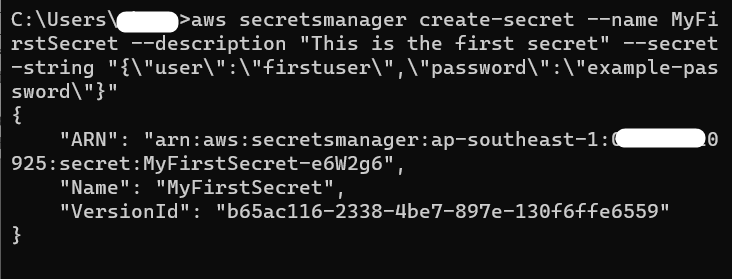

จากนั้นให้ป้อนคำสั่งต่อไปนี้แล้วกดที่ 'เข้า' ปุ่มจากแป้นพิมพ์:

-ชื่อ: ใช้เพื่อป้อนชื่อความลับ

-คำอธิบาย: ระบุคำอธิบายสั้น ๆ เกี่ยวกับความลับ

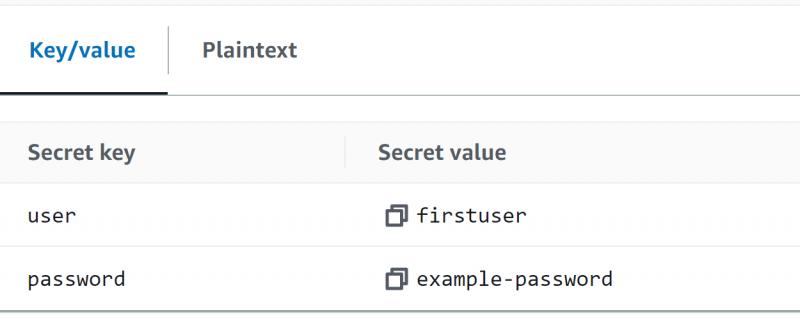

–ความลับสตริง: ใช้สำหรับระบุคู่คีย์-ค่า ในคำสั่งดังกล่าวข้างต้น “ผู้ใช้” และ 'รหัสผ่าน' คือทั้งสอง กุญแจ ในทำนองเดียวกัน “ผู้ใช้คนแรก” และ “ตัวอย่างรหัสผ่าน” คือทั้งสอง ค่านิยม สำหรับกุญแจ:

หากต้องการเรียนรู้เกี่ยวกับการสร้างข้อมูลลับใน AWS Secret Console โปรดดูบทความนี้: “จะจัดเก็บข้อมูลรับรอง Amazon RDS โดยใช้ Secrets Manager ได้อย่างไร”

เอาท์พุต

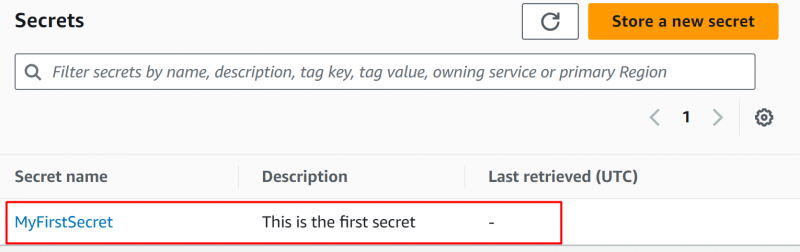

อย่างไรก็ตามผลลัพธ์ยังสามารถเป็นได้ ตรวจสอบแล้ว จาก แดชบอร์ดผู้จัดการของ Secret โดยที่ CLI สร้างความลับ:

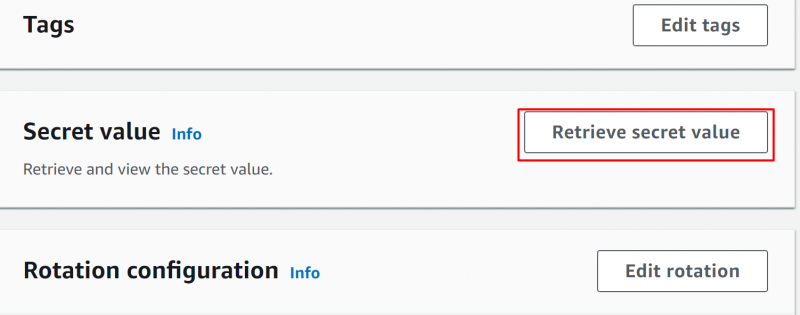

คลิกที่ ชื่อความลับ . เลื่อนอินเทอร์เฟซถัดไปลงไปที่ “คุณค่าลับ” ส่วน. แตะที่ “สืบค้นค่าลับ” ปุ่มเพื่อดูคู่คีย์-ค่า:

ที่ คู่คีย์-ค่าที่แสดง เหมือนกับที่เราได้ระบุไว้ในคำสั่งข้างต้น:

วิธีที่ 2: อัปเดตค่าของข้อมูลลับ

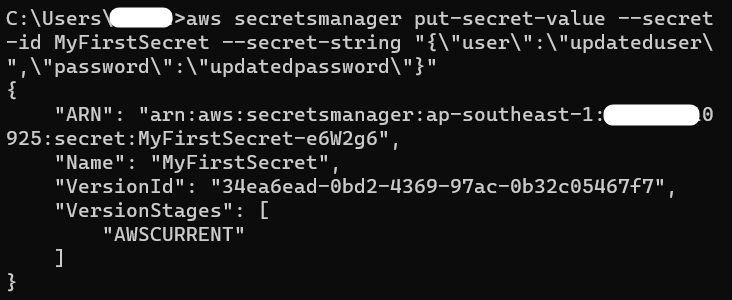

หากต้องการอัพเดตค่าของคีย์ในที่เป็นความลับ ให้ระบุคำสั่งต่อไปนี้ ที่ “–สตริงลับ” ในคำสั่งประกอบด้วยค่าที่อัพเดตสำหรับ “ผู้ใช้” และ 'รหัสผ่าน' กุญแจ:

aws Secretsmanager ใส่ค่าความลับ --รหัสลับ MyFirstSecret --secret-string '{' ผู้ใช้ ::: อัปเดตผู้ใช้ ',' รหัสผ่าน ::: อัปเดตรหัสผ่านแล้ว '}'

เอาท์พุต

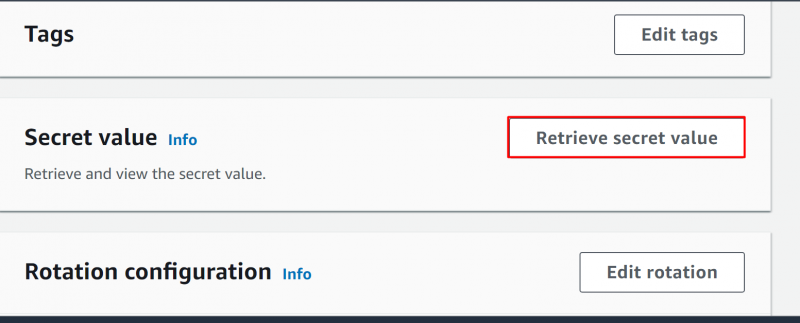

โดยการเยี่ยมชม แดชบอร์ดผู้จัดการของ Secret แตะ ชื่อ ของความลับในการดูข้อมูลจำเพาะ ใน “คุณค่าลับ” ส่วนบนอินเทอร์เฟซที่แสดงอยู่ ให้แตะ “สืบค้นค่าลับ” ปุ่ม:

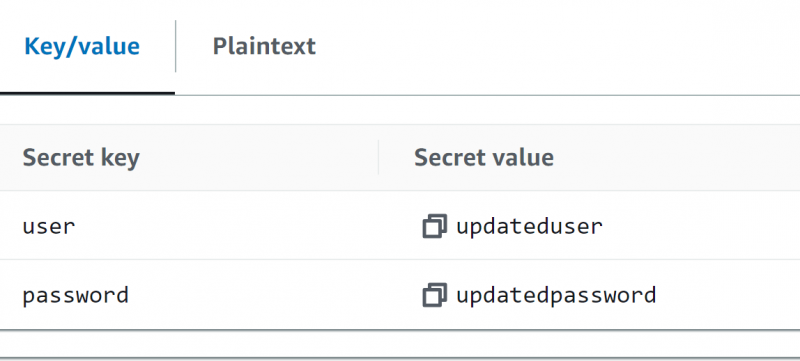

นี้จะแสดง คู่คีย์-ค่า . จากที่นี่ ค่าของคีย์จะได้รับการอัปเดตสำเร็จ:

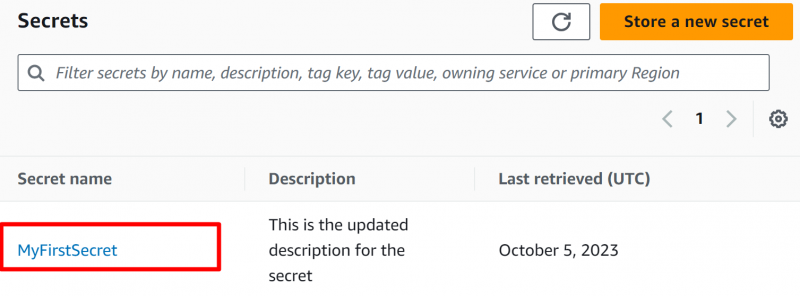

วิธีที่ 3: อัปเดตคำอธิบายของความลับ

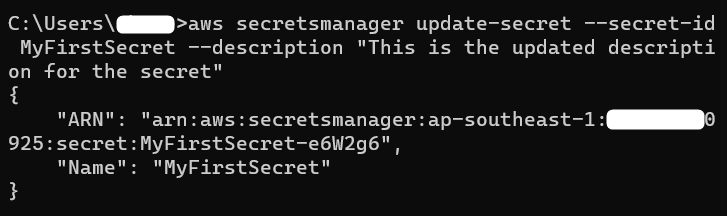

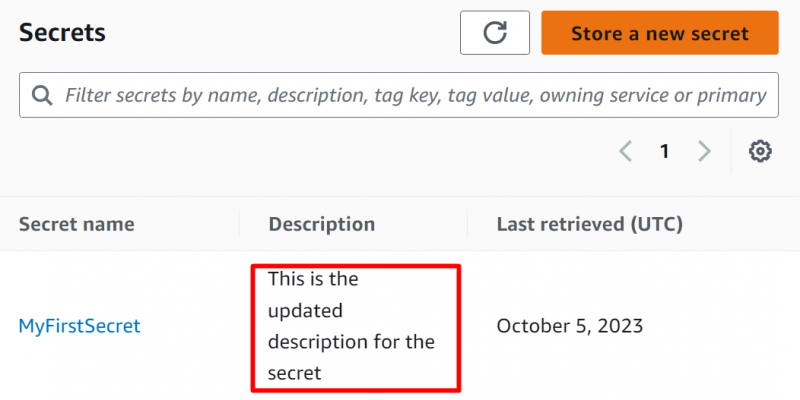

นอกจากค่าแล้วเรายังสามารถแก้ไข คำอธิบาย ของ ความลับ . เพื่อจุดประสงค์นี้ ให้จัดเตรียมคำสั่งต่อไปนี้ให้กับ CLI:

aws Secretsmanager อัปเดตความลับ --รหัสลับ MyFirstSecret --คำอธิบาย 'นี่คือคำอธิบายที่อัปเดตสำหรับความลับ'

เอาท์พุต

สำหรับการตรวจสอบโปรดไปที่ แดชบอร์ดผู้จัดการของ Secret . บนแดชบอร์ด คำอธิบายลับ มีให้:

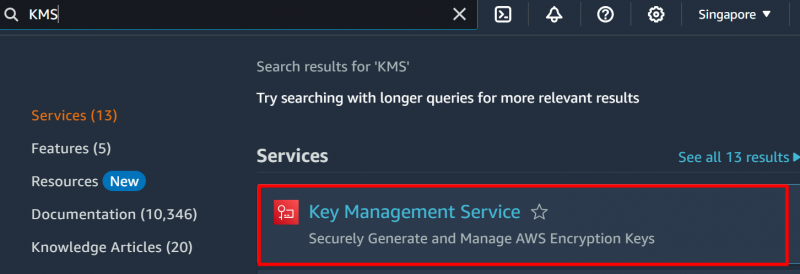

วิธีที่ 4: เปลี่ยนคีย์การเข้ารหัส

การแก้ไขอีกอย่างหนึ่งที่ผู้ใช้สามารถดำเนินการกับ AWS Secret Manager ก็คือ “เปลี่ยนคีย์การเข้ารหัส” ของความลับ เพื่อจุดประสงค์นี้ ให้ค้นหาและเลือก “กมส.” บริการจาก คอนโซลการจัดการ AWS : :

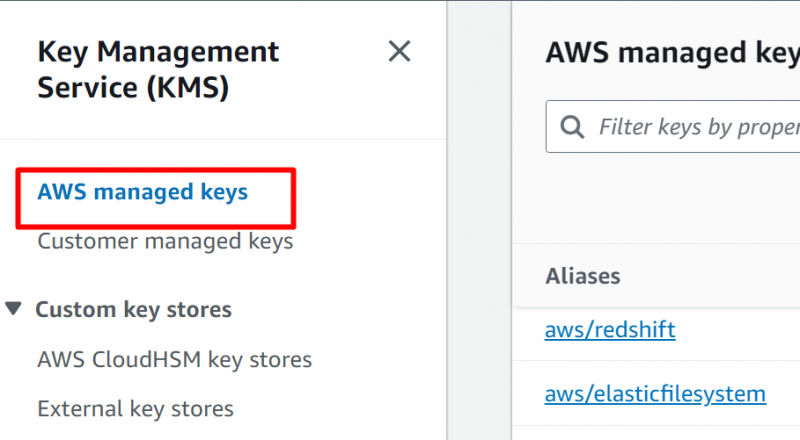

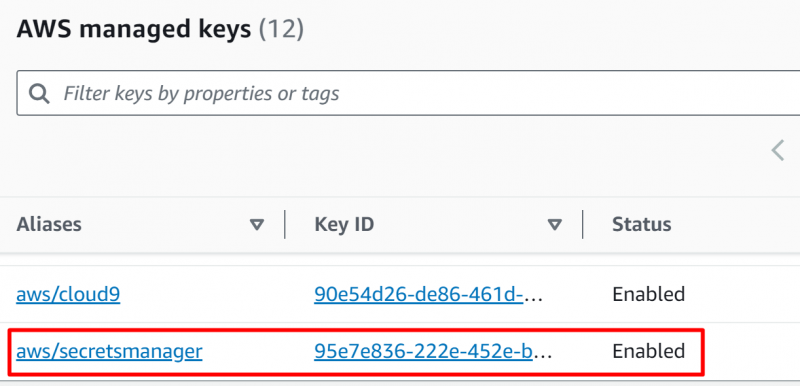

AWS จะจัดเตรียมคีย์เริ่มต้นสำหรับการเข้ารหัสเมื่อสร้างข้อมูลลับ ผู้ใช้ยังสามารถเลือกก “รหัสที่จัดการโดยลูกค้า” แต่ การปฏิบัติที่แนะนำ คือการใช้ มีรหัสเริ่มต้นให้ไว้ . เนื่องจากคีย์เริ่มต้นถูกใช้สำหรับการสาธิตนี้ ดังนั้นให้คลิกที่ “คีย์ที่จัดการโดย AWS” ตัวเลือกจากแถบด้านซ้ายของ KMS:

เลื่อนลงมา อินเทอร์เฟซคีย์ที่ได้รับการจัดการของ AWS และค้นหา “aws/ผู้จัดการลับ” สำคัญ. คีย์นี้เชื่อมโยงกับข้อมูลลับที่สร้างขึ้นก่อนหน้านี้ คลิกที่ ชื่อคีย์ เพื่อดูการกำหนดค่า:

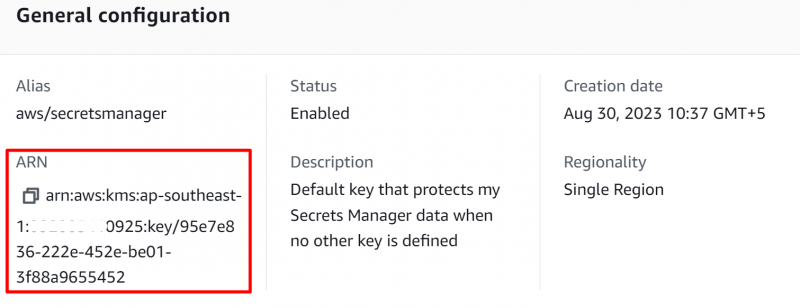

จาก อินเทอร์เฟซของการกำหนดค่าทั่วไป คัดลอก “อาร์เอ็นเอ” เนื่องจากจำเป็นสำหรับการระบุความลับและการเปลี่ยนคีย์การเข้ารหัส:

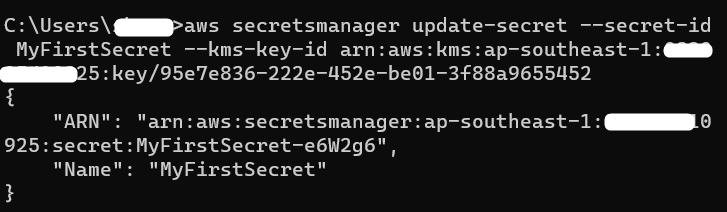

กลับมาที่ CLI จัดเตรียม ต่อไปนี้ สั่งการ กับ คัดลอก ARN : :

aws Secretsmanager อัปเดตความลับ --รหัสลับ MyFirstSecret --kms-key-id arn:aws:kms:us-ตะวันตก- 2 : : 123456789012 :สำคัญ / ตัวอย่าง1-90ab-cdef-fedc-ba987ตัวอย่าง–kms-key-id: จัดเตรียม ARN ที่คัดลอกไว้สำหรับการเปลี่ยนคีย์การเข้ารหัสของข้อมูลลับ

–รหัสลับ: ระบุชื่อของข้อมูลลับที่จะเปลี่ยนคีย์:

วิธีที่ 5: ลบความลับ

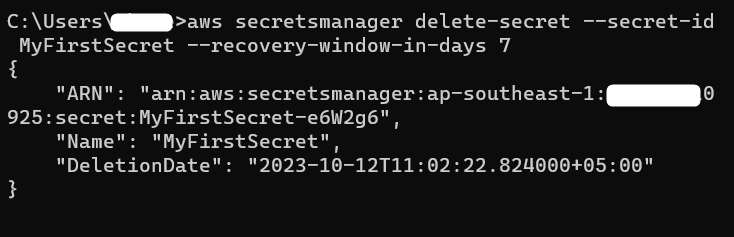

ผู้ใช้ยังสามารถลบข้อมูลลับได้โดยใช้อินเทอร์เฟซบรรทัดคำสั่ง ก่อนที่ข้อมูลลับจะถูกลบ จะมีการกำหนดไว้อย่างน้อย 7 วันถึงสูงสุด 30 วัน คำสั่งต่อไปนี้ใช้สำหรับการลบข้อมูลลับออกจาก Secret Manager Dashboard:

aws Secretsmanager ลบความลับ --รหัสลับ MyFirstSecret --การกู้คืนหน้าต่างใน-วัน 7

–รหัสลับ: ระบุชื่อของข้อมูลลับที่ต้องการลบ

– การกู้คืนหน้าต่างในไม่กี่วัน: หมายถึงตารางการลบ ข้อมูลลับจะถูกลบหลังจากเวลาที่กำหนดใน “หน้าต่างการกู้คืน” . ข้อมูลลับจะถูกลบอย่างถาวรและไม่สามารถกู้คืนได้

เอาท์พุต

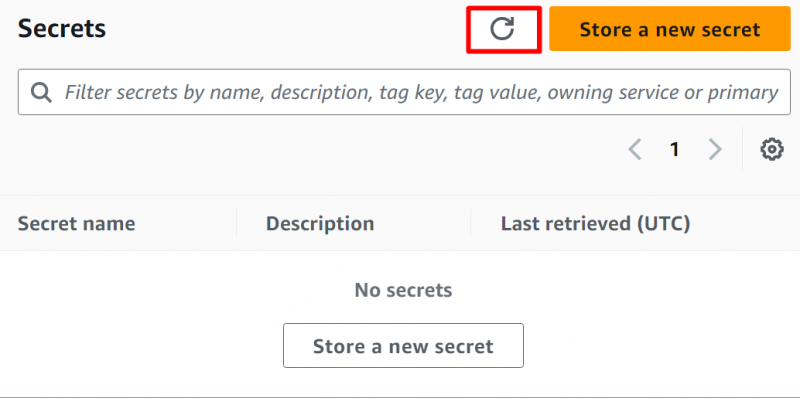

สำหรับการตรวจสอบโปรดไปที่ แดชบอร์ดผู้จัดการความลับ และคลิกที่ “โหลดซ้ำ” ปุ่ม. อินเทอร์เฟซที่คล้ายกับรูปภาพที่แนบมาจะปรากฏขึ้น:

วิธีที่ 6: คืนค่าความลับ

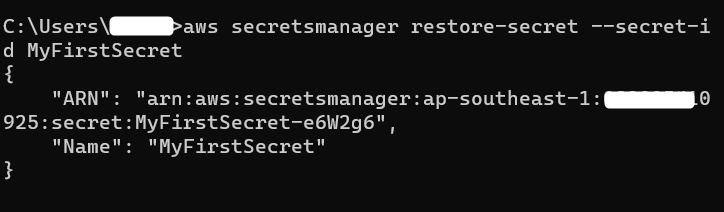

ด้วย AWS Secret Manager เรายังสามารถกู้คืนข้อมูลลับที่ถูกลบโดยไม่ตั้งใจได้ บนอินเตอร์เฟสบรรทัดคำสั่ง ให้ระบุคำสั่งต่อไปนี้:

aws Secretsmanager กู้คืนความลับ --รหัสลับ MyFirstSecret–รหัสลับ: ระบุชื่อของข้อมูลลับที่ต้องการกู้คืน

เอาท์พุต

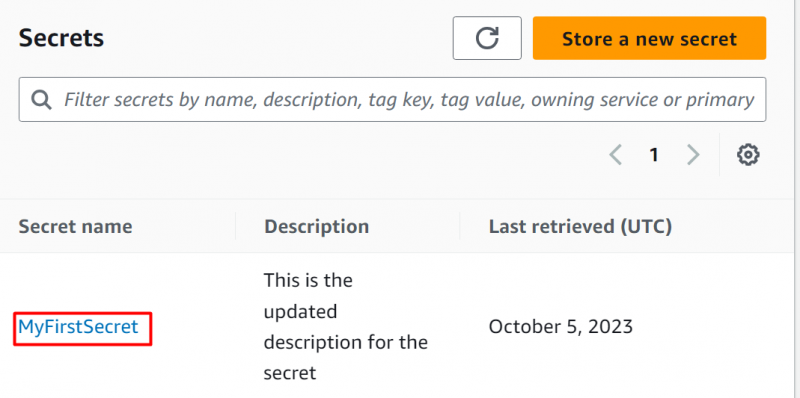

บนแดชบอร์ด Secret Manager ความลับที่ระบุ ได้รับการ กู้คืนสำเร็จแล้ว : :

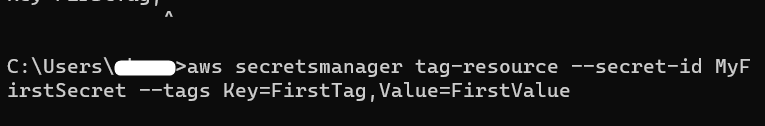

วิธีที่ 7: แท็กความลับ

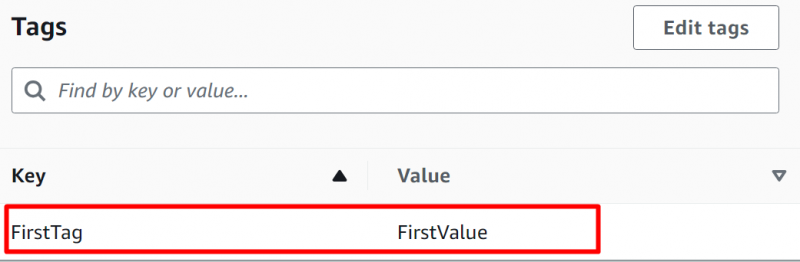

แท็กเป็น วิธีที่มีประสิทธิภาพ เพื่อจัดการทรัพยากร ผู้ใช้สามารถเพิ่ม 50 แท็ก สู่ความลับ สำหรับการแท็กข้อมูลลับ ให้ระบุคำสั่งต่อไปนี้แก่ AWS CLI:

ทรัพยากรแท็ก aws Secretsmanager --รหัสลับ MyFirstSecret --แท็ก สำคัญ =แท็กแรก, ค่า =ค่าแรก–รหัสลับ: หมายถึงชื่อของข้อมูลลับที่จะเพิ่มแท็ก

–แท็ก: แท็กคือการรวมกันของคีย์และค่า การใช้คำสำคัญ “–แท็ก”, ระบุคู่คีย์และค่า

เอาท์พุต

สำหรับการตรวจสอบยืนยัน, เลือกความลับ จากแดชบอร์ด Secret Manager เลื่อนลงไปที่ “แท็ก” ส่วนเพื่อดูแท็กที่เพิ่ม:

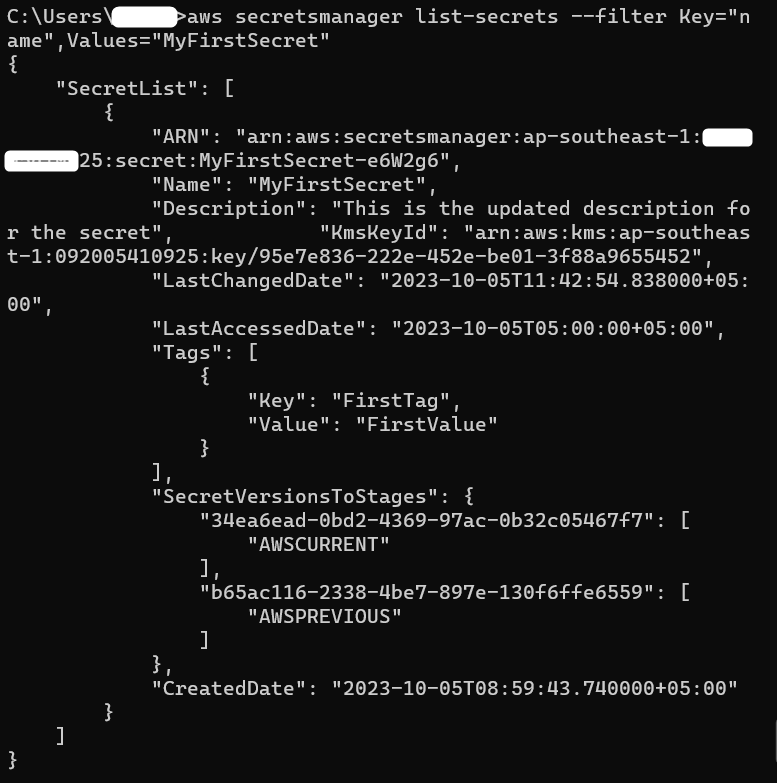

วิธีที่ 8: กรองความลับ

AWS อนุญาตให้ผู้ใช้ค้นหาความลับที่เก็บไว้โดยใช้ 'กรอง' คำสำคัญ. ผู้ใช้สามารถกรองความลับตามแท็ก ชื่อ คำอธิบาย ฯลฯ สำหรับการกรองความลับ ให้ใช้คำสั่งต่อไปนี้:

aws Secretsmanager รายการความลับ --กรอง สำคัญ = 'ชื่อ' , ค่านิยม = 'ความลับแรกของฉัน'สำคัญ: ระบุฟิลด์ที่ควรกรองข้อมูลลับ

ค่า: ระบุชื่อของข้อมูลลับเพื่อระบุข้อมูลลับโดยไม่ซ้ำกัน

ด้วยการดำเนินการคำสั่งดังกล่าวข้างต้น Secret Manager จะแสดงข้อมูลของคีย์:

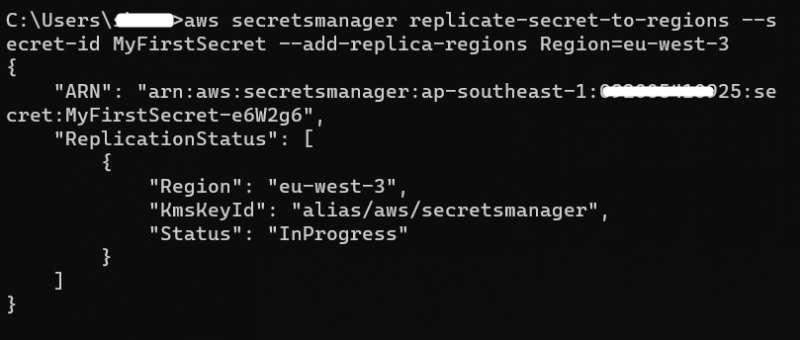

วิธีที่ 9: ทำซ้ำความลับ

Secret Manager ยังช่วยให้ผู้ใช้สามารถจำลองความลับของตนในภูมิภาคอื่นๆ ของ AWS ได้อีกด้วย สำหรับการลบข้อมูลลับ สิ่งสำคัญคือต้องลบแบบจำลองของข้อมูลลับก่อน หากต้องการกำหนดค่าการจำลองข้อมูลลับในภูมิภาค AWS อื่น ให้ใช้คำสั่งที่กล่าวถึงด้านล่าง:

aws Secretsmanager จำลองข้อมูลลับไปยังภูมิภาค --รหัสลับ MyFirstSecret --เพิ่มแบบจำลอง-ภูมิภาค ภูมิภาค =สหภาพยุโรป-ตะวันตก- 3ภูมิภาค: หมายถึงพื้นที่ของ AWS ที่ต้องจำลองข้อมูลลับ

เรียนรู้เพิ่มเติมเกี่ยวกับการจำลองข้อมูลลับใน AWS Secret Manager โดยอ้างอิงจากบทความนี้: “จะจำลองความลับไปยังภูมิภาคอื่นใน AWS Secret Manager ได้อย่างไร” .

เอาท์พุต

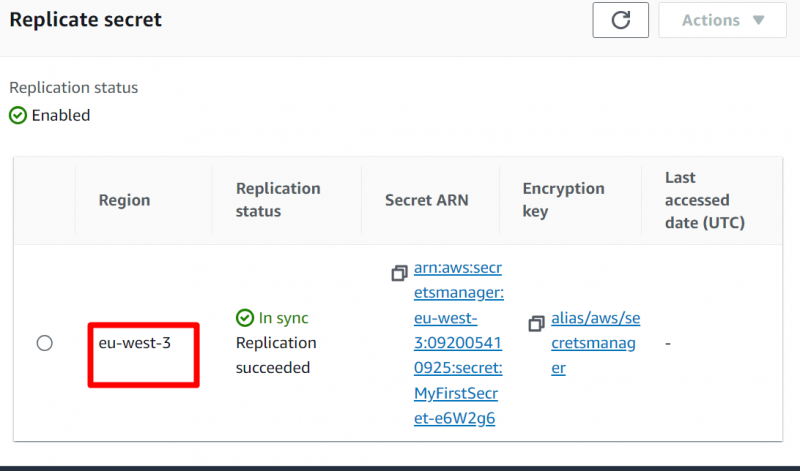

หากต้องการตรวจสอบว่าข้อมูลลับได้รับการจำลองแบบสำเร็จหรือไม่ โปรดไปที่ แดชบอร์ดผู้จัดการความลับ และเลือกความลับ:

เลื่อนลงไปที่ ทำซ้ำส่วนลับ . การจำลองแบบถูกเปิดใช้งานแล้ว ประสบความสำเร็จ : :

นั่นคือทั้งหมดจากคู่มือนี้

บทสรุป

หากต้องการสร้างและแก้ไขข้อมูลลับโดยใช้ CLI ให้ป้อนคำสั่งดังกล่าวแล้วระบุการดำเนินการ ID ข้อมูลลับ และคู่คีย์-ค่าเพื่อระบุข้อมูลลับโดยไม่ซ้ำกัน เมื่อใช้คำสั่งเหล่านี้ ผู้ใช้สามารถดำเนินการการดำเนินการของความลับทั้งหมดที่ดำเนินการโดยใช้คอนโซล AWS เช่น การลบ การอัปเดต การสร้าง การจำลอง หรือการกู้คืน เป็นต้น บทความนี้เป็นบทช่วยสอนฉบับสมบูรณ์พร้อมคำอธิบายทีละขั้นตอน เกี่ยวกับวิธีการสร้างและแก้ไขข้อมูลลับใน AWS Secret Manager โดยใช้ CLI