บล็อกนี้จะสาธิต:

- จะติดตั้ง Hashcat ใน Kali Linux ได้อย่างไร?

- วิธีใช้ Hashcat ใน Kali Linux

- เคล็ดลับโบนัส: วิธีใช้ Wordlists ของ Kali สำหรับการถอดรหัสรหัสผ่าน

- บทสรุป

จะติดตั้ง Hashcat ใน Kali Linux ได้อย่างไร?

Hashcat เป็นเครื่องมือแฮ็กที่มีจริยธรรมซึ่งผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ใช้ในการถอดรหัสรหัสผ่าน มันใช้กำลังดุร้ายและอัลกอริธึมการแฮชอื่น ๆ อีกมากมายเพื่อถอดรหัสแฮชหรือแปลงแฮชเป็นรหัสผ่าน เพื่อจุดประสงค์นี้ มันจึงใช้โหมดการโจมตีประเภทต่างๆ Hashcat ได้รับการติดตั้งไว้ล่วงหน้าใน Kali Linux ในกรณีที่ไม่ได้ติดตั้งบน Kali ให้ติดตั้งโดยทำตามขั้นตอนด้านล่าง

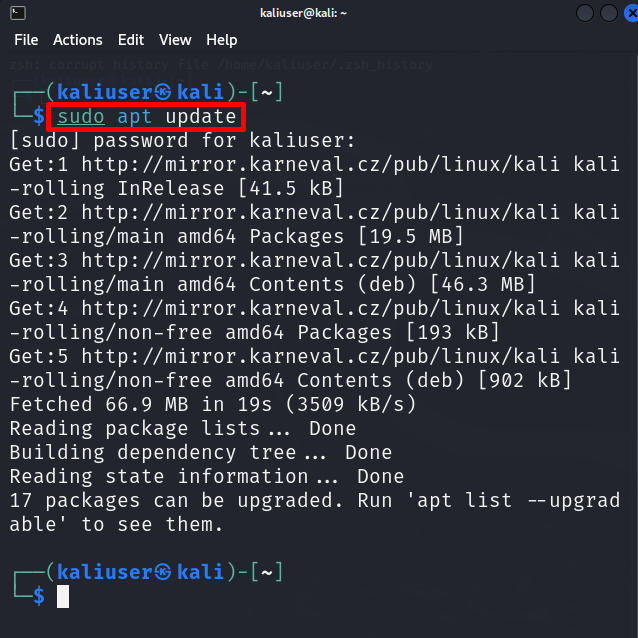

ขั้นตอนที่ 1: อัปเดต Kali

ขั้นแรก อัปเดต Kali ให้เป็นเวอร์ชันล่าสุดโดยใช้ปุ่ม “ ปรับปรุงฉลาด ' สั่งการ:

ซูโดะ ปรับปรุงฉลาด

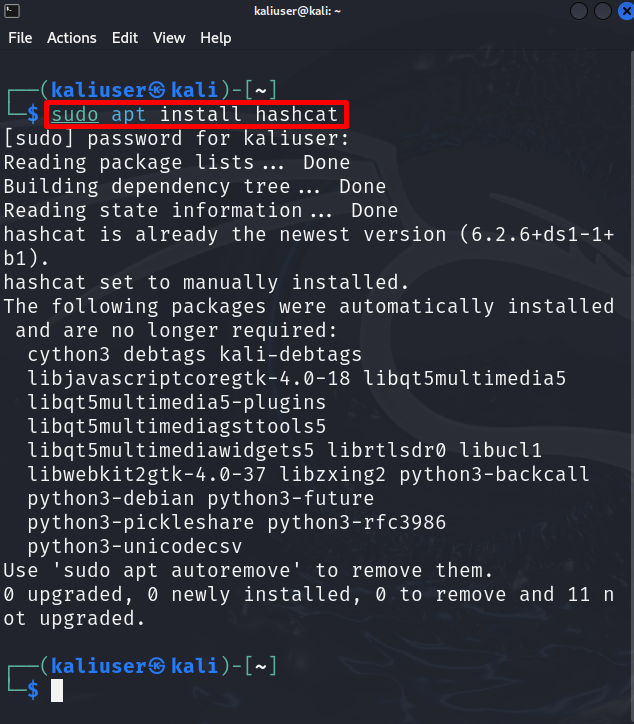

ขั้นตอนที่ 2: ติดตั้ง Hashcat

ตอนนี้ให้ติดตั้งแพ็คเกจ hashcat ใน Kali โดยใช้ปุ่ม “ ฉลาดติดตั้ง hashcat ' สั่งการ:

ซูโดะ ฉลาด ติดตั้ง แฮชแคท

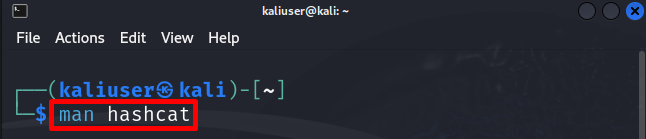

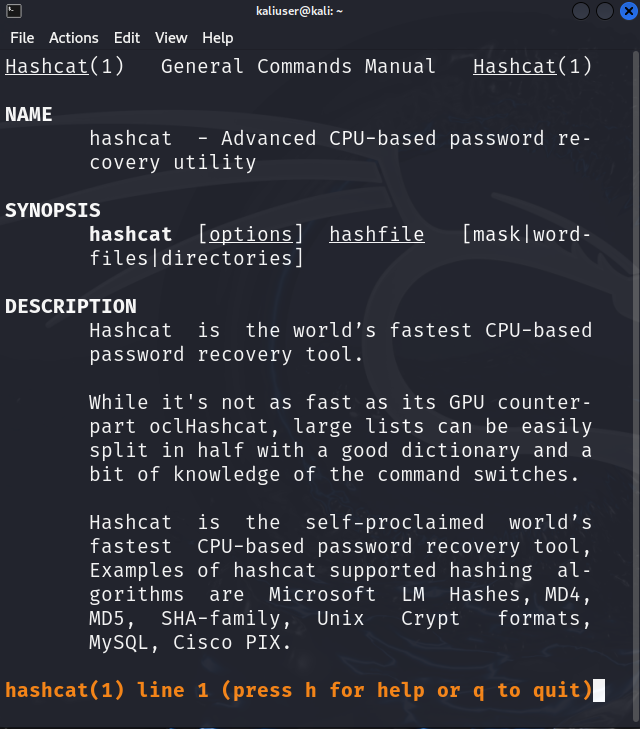

ขั้นตอนที่ 3: ตรวจสอบคู่มือ Hashcat

หากต้องการตรวจสอบโค้ดอัลกอริธึมการแฮชหรือเลือกโหมดการโจมตีของ hashcat ให้ตรวจสอบคู่มือโดยใช้คำสั่งด้านล่าง:

ผู้ชาย แฮชแคท

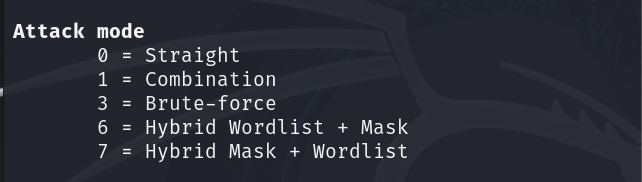

โหมดการโจมตี

ที่นี่ คุณจะเห็นโหมดการโจมตีต่างๆ ที่มีอยู่ในเครื่องมือ hashcat คำอธิบายโดยย่อของโหมดเหล่านี้มีดังนี้:

- ตรง: พยายามถอดรหัสรหัสผ่านจากรายการคำที่ให้ไว้

- การผสมผสาน: พยายามถอดรหัสรหัสผ่านโดยการรวมคำจากรายการคำศัพท์หลายรายการ

- กำลังดุร้าย: ใช้เทคนิค bruteforce และลองใช้อักขระแต่ละตัวจากชุดอักขระที่ให้มา

- รายการคำไฮบริด + มาสก์: มันรวมรายการคำและหน้ากาก

- ไฮบริดมาสก์ + รายการคำศัพท์: นอกจากนี้ยังรวมมาสก์และรายการคำศัพท์เข้าด้วยกัน

- การโจมตีสมาคม: ใช้การผสมผสานคำแนะนำที่เกี่ยวข้องกับรหัสผ่านผู้ใช้หรือฟิลด์เฉพาะ เช่น ชื่อผู้ใช้ ข้อมูลส่วนบุคคล หรือชื่อไฟล์:

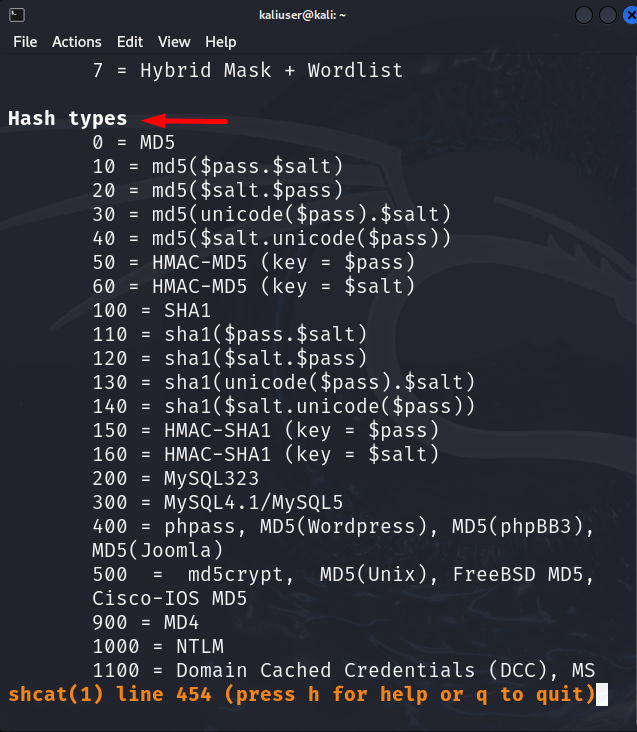

ประเภทแฮช

ประเภทของแฮชที่ต้องถอดรหัสระบุไว้ในประเภทแฮช รหัสประเภทแฮชใช้เพื่อถอดรหัสรหัสผ่านที่แฮช:

วิธีใช้ Hashcat ใน Kali Linux

Hashcat ใช้แครกเกอร์ CPU และ GPU ใน Kali Linux ซึ่งถอดรหัสรหัสผ่านจากแฮชที่ให้มาได้อย่างมีประสิทธิภาพ หากคุณใช้ Kali Linux บนเครื่องเสมือน คุณจะไม่สามารถใช้แครกเกอร์ GPU ได้อย่างเต็มที่ อย่างไรก็ตาม hashcat ทำงานได้ดีกับโหมด CPU เช่นกัน หากต้องการใช้ hashcat บนระบบ Kali หรือเครื่องเสมือน Kali ผู้ใช้ต้องมี RAM อย่างน้อย 4 ถึง 8 GB

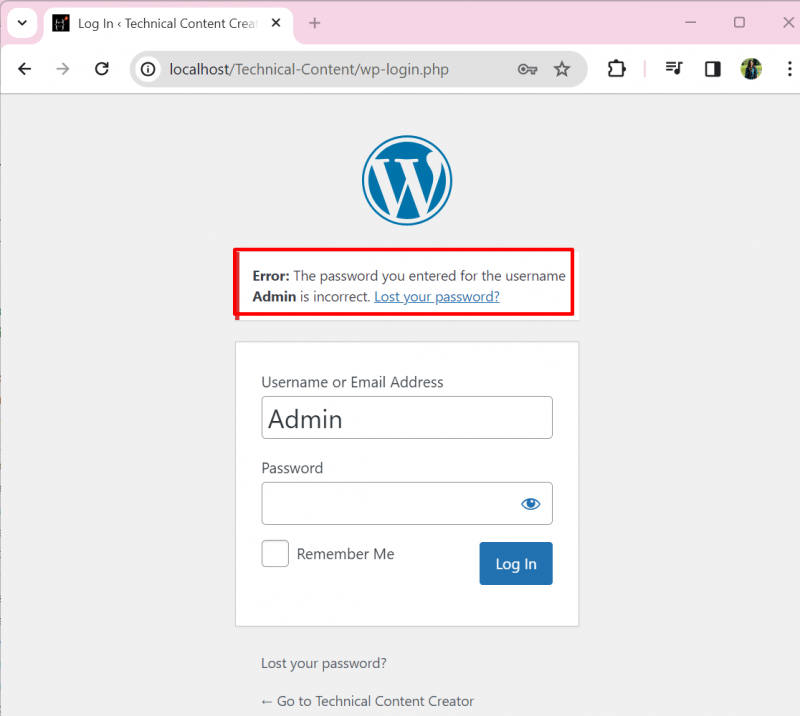

มาลองทำความเข้าใจการใช้ Hashcat สำหรับการแฮ็กรหัสผ่านโดยยกตัวอย่างเว็บไซต์ WordPress สมมติว่าผู้ใช้ลืมรหัสผ่านบัญชีผู้ดูแลระบบ และตอนนี้ไม่สามารถเข้าถึงแดชบอร์ดของเว็บไซต์ได้ดังที่แสดงด้านล่าง:

ตอนนี้เราจะใช้เครื่องมือ hashcat เพื่อกู้คืนรหัสผ่านที่ลืมของผู้ดูแลเว็บไซต์ WordPress เพื่อการสาธิตที่ถูกต้อง ให้ปฏิบัติตามขั้นตอนด้านล่างนี้

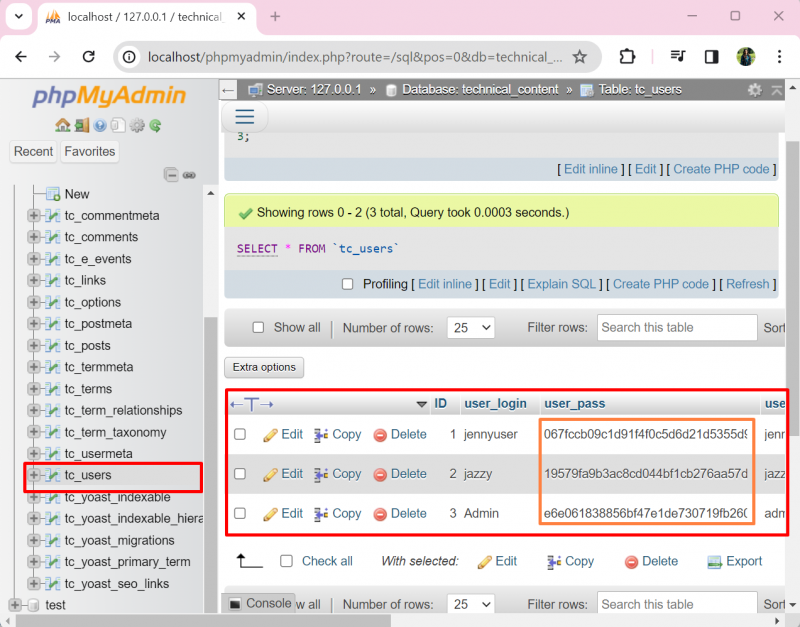

ขั้นตอนที่ 1: รับรหัสผ่านที่แฮช

ผู้ใช้ที่เป็นผู้ดูแลระบบสามารถเข้าถึงฐานข้อมูล WordPress ได้อย่างแน่นอน มารับรหัสผ่านแฮชที่เข้ารหัสของผู้ใช้เว็บไซต์จากฐานข้อมูล:

ขั้นตอนที่ 2: บันทึกรหัสผ่านที่แฮชในไฟล์ข้อความ

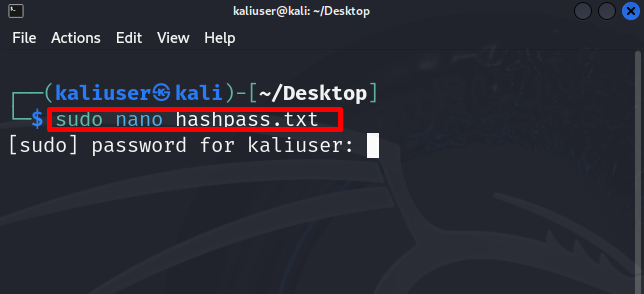

จากนั้น ให้บันทึกแฮชรหัสผ่านลงในไฟล์ข้อความ ที่นี่เรากำลังสร้าง “ hashpass.txt ” ไฟล์ใน “ เดสก์ทอป ” โดยใช้โปรแกรมแก้ไขนาโน:

ซูโดะ นาโน hashpass.txt

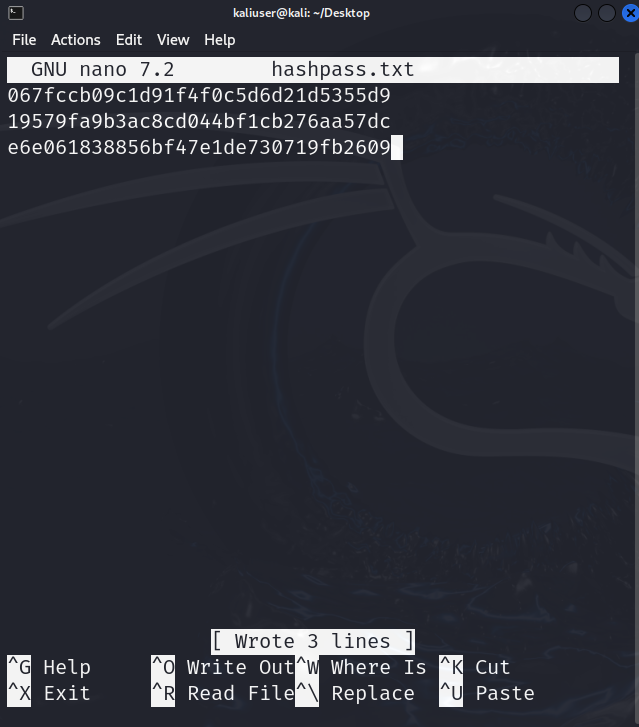

บันทึกรหัสผ่านที่ถูกแปลงเป็นแฮชใน “ hashpass.txt ' ไฟล์. สำหรับการสาธิต เราได้บันทึกรหัสผ่านสามรหัสที่ถูกแปลงเป็นการแฮชแล้วผ่านทาง “ เอ็มดี5 ” อัลกอริทึมการแฮช:

หากต้องการบันทึกไฟล์ ให้กด “ CTRL+ส ” และหากต้องการปิดตัวแก้ไข ให้ใช้ “ CTRL+X '.

ขั้นตอนที่ 3: จัดเตรียมพจนานุกรม WordList

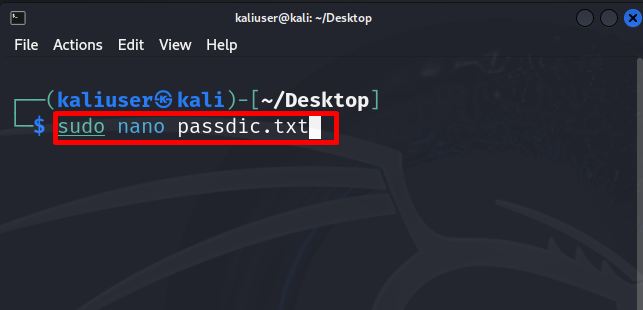

ถัดไป ให้จัดเตรียมพจนานุกรมรายการคำศัพท์โดยที่แฮชแคทจะพยายามจับคู่แฮชของคำกับแฮชรหัสผ่านที่ให้ไว้ใน ' hashpass.txt ' ไฟล์. สำหรับการสาธิต เราจะสร้างรายการคำศัพท์ของเราเองซึ่งจะมีรหัสผ่านที่แตกต่างกัน 12 รหัส:

ซูโดะ นาโน passdic.txt

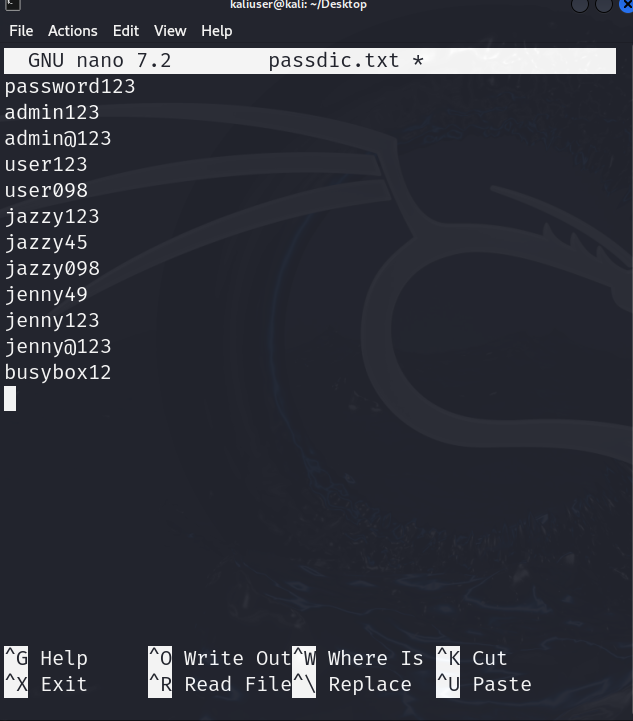

ที่นี่เราได้บันทึกรหัสผ่านต่างๆ ไว้ใน ' passdic.txt รายการคำศัพท์ ผู้ใช้ยังสามารถใช้รายการคำศัพท์ของ Kali ที่ได้อธิบายไว้ในส่วนด้านล่าง:

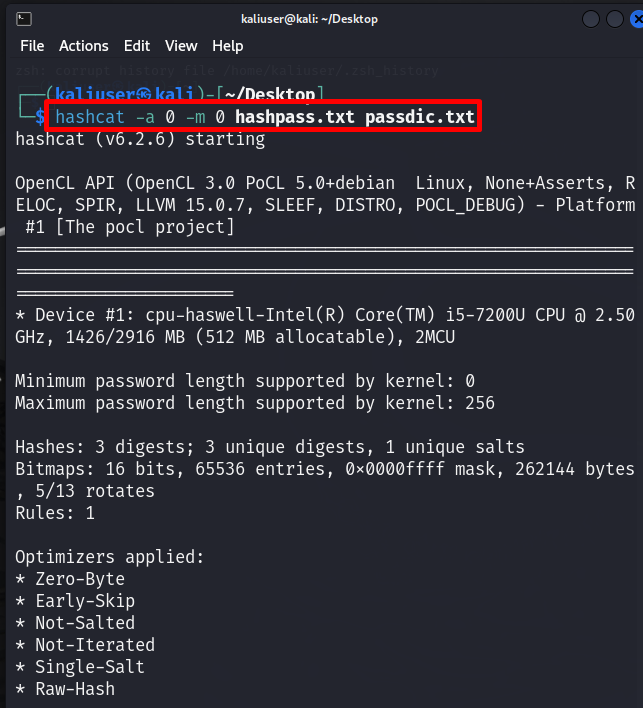

ขั้นตอนที่ 4: ถอดรหัสรหัสผ่าน

ตอนนี้ถอดรหัสรหัสผ่านโดยใช้ “ hashcat -a <โหมดการโจมตี> -m <ประเภทแฮช>

ที่นี่, ' -a 0 ” หมายถึง เราใช้แล้ว “ โหมดการโจมตีแบบตรง ' และ ' -ม. 0 ” หมายความว่าเรากำลังแปลงแฮช MD5 เป็นรหัสผ่าน ดังนั้นเราจะใช้ “ เอ็มดี5 ” อัลกอริธึมการแฮชเพื่อให้ตรงกับแฮชของ “ hashpass.txt ” ไปยังรายการคำที่ให้ไว้ (passdic.txt):

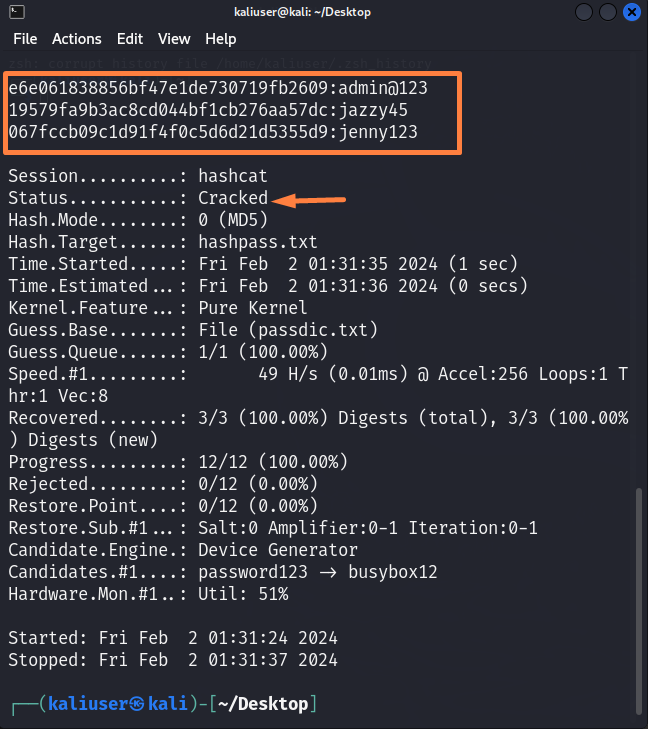

ที่นี่ คุณจะเห็นว่าเราได้ถอดรหัสรหัสผ่านเว็บไซต์อย่างมีประสิทธิภาพจากแฮชรหัสผ่านที่ให้มา:

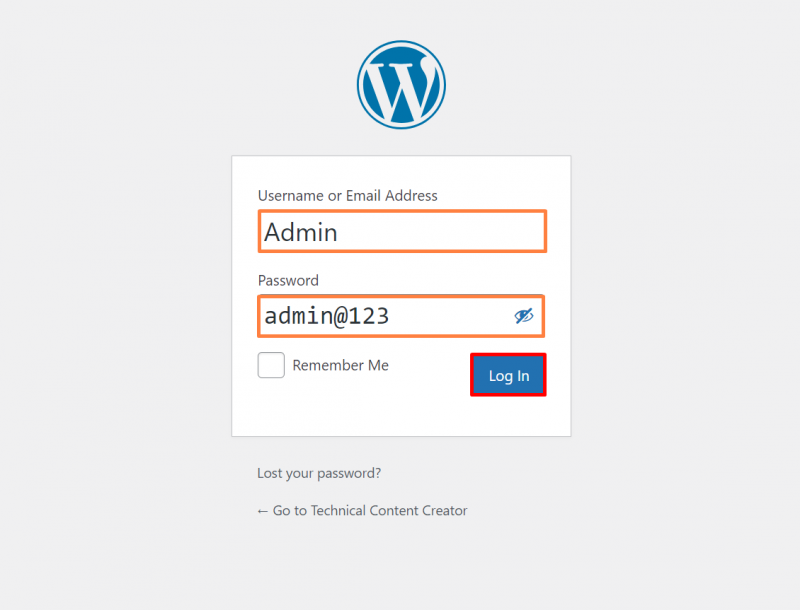

ขั้นตอนที่ 5: การยืนยัน

เพื่อการตรวจสอบให้ลองใช้รหัสผ่านผู้ดูแลระบบ “ ผู้ดูแลระบบ@123 ” เพื่อเข้าถึงเว็บไซต์ WordPress:

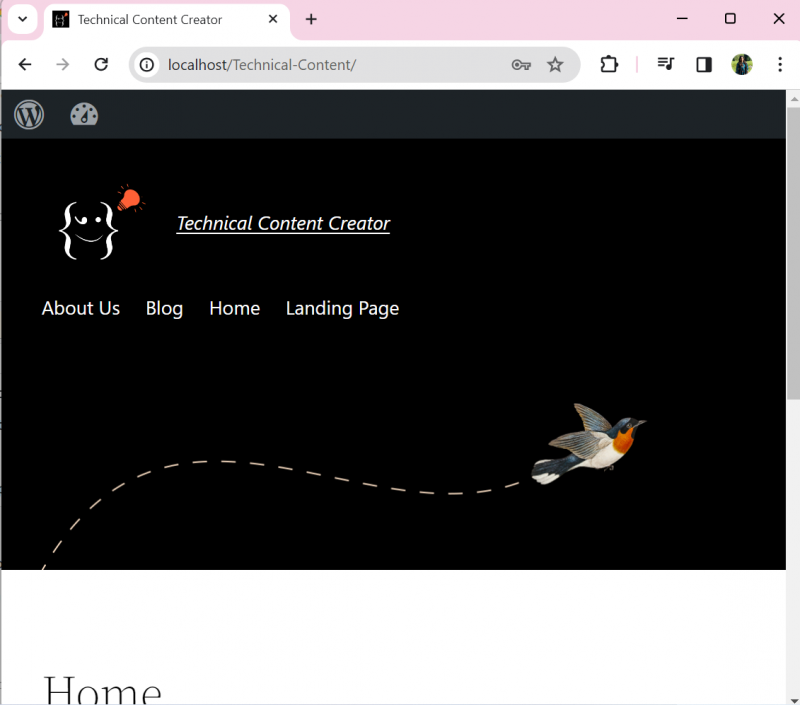

ที่นี่คุณจะเห็นว่าเรากู้คืนรหัสผ่านที่ถูกลืมได้สำเร็จโดยใช้เครื่องมือแฮชแคทของ Kali:

เคล็ดลับโบนัส: วิธีใช้ Wordlists ของ Kali สำหรับการถอดรหัสรหัสผ่าน

Kali Linux ยังมี Wordlist ที่ติดตั้งไว้ล่วงหน้าซึ่งจะใช้ในการถอดรหัสรหัสผ่านประเภทต่างๆ รายการคำนี้ประกอบด้วยคำและรหัสผ่านหลายล้านคำ เพื่อใช้ของกาลี” rockyou.txt ” รายการคำศัพท์สำหรับการถอดรหัสรหัสผ่าน ให้ทำตามขั้นตอนด้านล่าง

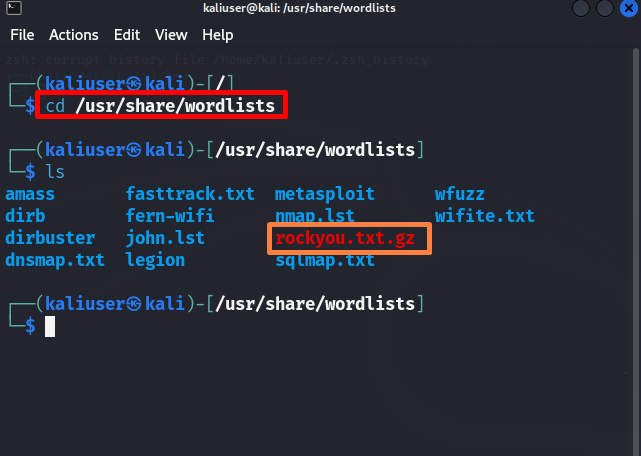

ขั้นตอนที่ 1: เปิดไดเรกทอรี 'wordlists'

เพื่อเปิด “ รายการคำศัพท์ ” ไดเร็กทอรีให้ใช้คำสั่งที่กำหนด:

ซีดี / เรา / แบ่งปัน / รายการคำศัพท์ต่อไปให้เรียกใช้ ' LS ” เพื่อดูไฟล์และไดเร็กทอรีทั้งหมดของ Kali's “ รายการคำศัพท์ ” ไดเรกทอรี ที่นี่มีรหัสผ่านหรือรายการคำศัพท์ประเภทต่างๆ หากต้องการติดตามรหัสผ่านปกติหรือรหัสผ่านโดยตรง เช่น รหัสผ่านบัญชีผู้ใช้ คุณสามารถใช้ปุ่ม “ rockyou.txt ' ไฟล์:

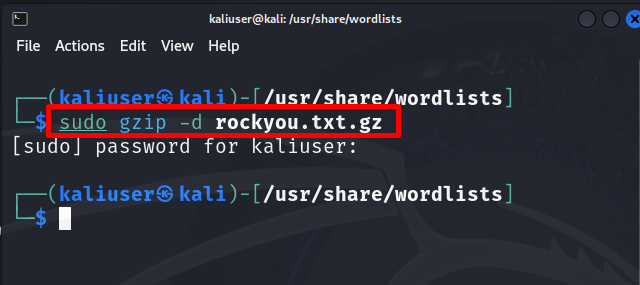

ขั้นตอนที่ 2: แตกไฟล์ “rockyou.txt.gz”

หากต้องการใช้ “ rockyou.txt ” ในเครื่องมือ hashcat ขั้นแรก ให้แตกไฟล์โดยใช้เครื่องหมาย “ gzip -d rockyou.txt.gz ' สั่งการ. การดำเนินการนี้อาจต้องใช้ “ ซูโดะ ” สิทธิ์ผู้ใช้:

ซูโดะ gzip -d rockyou.txt.gz

ขั้นตอนที่ 3: ถอดรหัสรหัสผ่าน

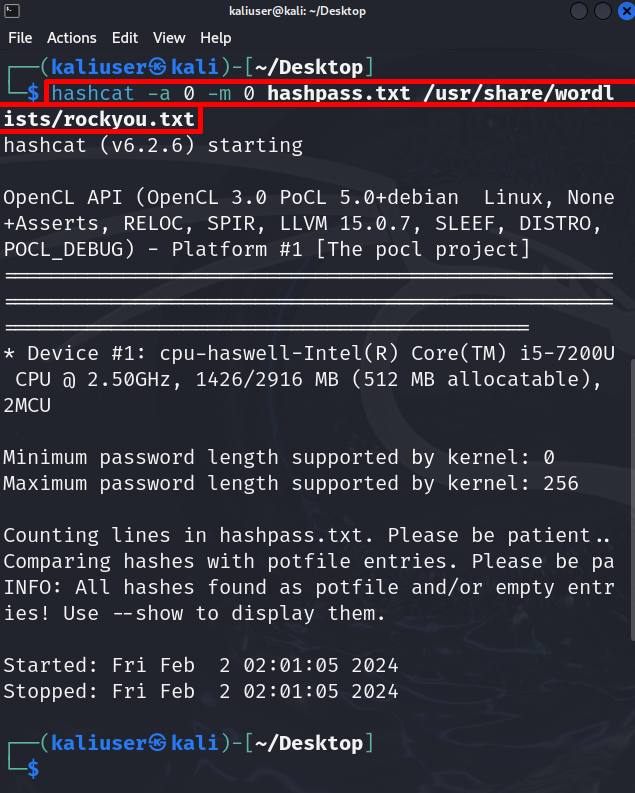

ตอนนี้ใช้คำสั่ง hashcat เพื่อถอดรหัสรหัสผ่าน

แฮชแคท -ก 0 -ม 0 hashpass.txt / เรา / แบ่งปัน / รายการคำศัพท์ / rockyou.txtที่นี่คุณจะเห็นว่าครั้งนี้เราได้ใช้ “ rockyou.txt ” แทนที่จะเป็นรายการคำศัพท์ส่วนตัว:

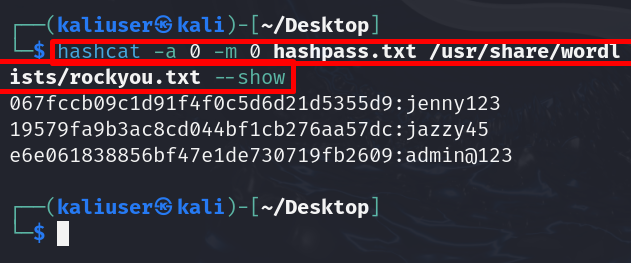

ในผลลัพธ์ด้านบน คุณจะเห็นแฮชที่พบแต่ไม่สามารถดูได้ หากต้องการดูแฮช เพียงเพิ่ม ' -แสดง ” ตัวเลือกในคำสั่ง hashcat:

แฮชแคท -ก 0 -ม 0 hashpass.txt / เรา / แบ่งปัน / รายการคำศัพท์ / rockyou.txt --แสดง

เราได้อธิบายวิธีใช้ hashcat ใน Kali Linux อย่างละเอียดแล้ว

บทสรุป

หากต้องการใช้เครื่องมือ hashcat ใน Kali Linux ขั้นแรกให้บันทึกรหัสผ่านที่ถูกแปลงเป็นแฮชใน ' .txt ” ไฟล์ข้อความ หลังจากนั้นให้จับคู่แฮชรหัสผ่านกับไฟล์ข้อความรายการคำ เช่น ไฟล์รายการคำของ Kali “ rockyou.txt ' ไฟล์. เพื่อจุดประสงค์นี้ เพียงใช้ ' hashcat -a <โหมดการโจมตี> -m <ประเภทแฮช>